Topp 5 med öppen källkod NIDS-lösningar

- Fnysa. Snort är ett gratis och öppen källkodsbaserat nätverksbaserat system för upptäckt av intrång som underhålls av Cisco Systems. ...

- Suricata. Suricata är ett annat gratis nätverksbaserat öppen källkodsbaserat detekteringssystem. ...

- Zeek. Zeek (tidigare Bro) Network Security Monitor är också gratis och öppen källkod. ...

- OpenWIPS-ng. ...

- Sguil.

- Vilket av följande verktyg är mest användbart för att upptäcka säkerhetsintrång?

- Vilket verktyg är användbart för att upptäcka intrång i nätverkstrafiken?

- Vad är den bästa IDPS?

- Vad är NIDS för detekteringssystem för nätverksintrång?

- Vilka är de två huvudtyperna av detekteringssystem för intrång?

- Vad är system för förebyggande av intrång?

- Hur implementerar du system för upptäckt av intrång?

- Är splunk en IPS?

- Vad kallas ett system som är inställt för att attackera och övervaka inkräktare?

- Hur identifierar en IPS-enhet attacken?

- Vad är IDPS-detektionsmetoderna?

- Hur skiljer sig IDS från en brandvägg?

Vilket av följande verktyg är mest användbart för att upptäcka säkerhetsintrång?

Det ledande NIDS-verktyget Snort är gratis att använda och det är ett av få system för detektering av intrång som kan installeras på Windows. Snort är inte bara en intrångsdetektor, det är också en Packet-logger och en Packet-sniffer. Det viktigaste med det här verktyget är dock detektering av intrång.

Vilket verktyg är användbart för att upptäcka intrång i nätverkstrafiken?

Fnysa. Som de facto-standarden för IDS är Snort ett extremt värdefullt verktyg. Detta Linux-verktyg är enkelt att distribuera och kan konfigureras för att övervaka din nätverkstrafik för intrångsförsök, logga dem och vidta en viss åtgärd när ett intrångsförsök upptäcks.

Vad är den bästa IDPS?

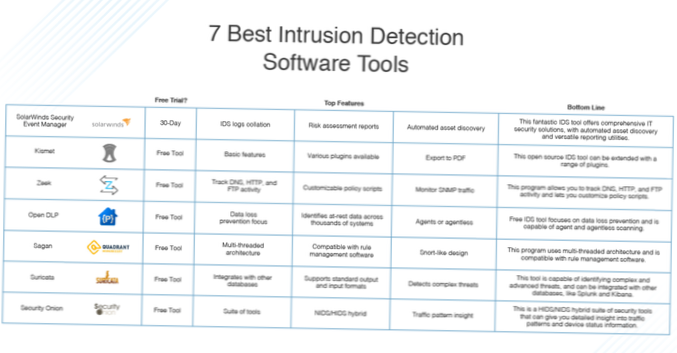

Topp 8 system för upptäckt och förebyggande av intrång (IDPS)

- AlienVault USM (från AT&T Cybersecurity)

- Check Point IPS (Intrusion Prevention System)

- Palo Alto.

- McAfee Network Security Platform.

- Blumira automatiserad detektion & Svar.

- FireEye Network Security and Forensics.

- Ossec.

- Fnysa.

Vad är NIDS för detekteringssystem för nätverksintrång?

Ett nätverksbaserat intrångsdetekteringssystem (NIDS) upptäcker skadlig trafik i ett nätverk. NIDS kräver vanligtvis promiskuös nätverksåtkomst för att analysera all trafik, inklusive all unicast-trafik. NIDS är passiva enheter som inte stör trafiken de övervakar; Fikon.

Vilka är de två huvudtyperna av detekteringssystem för intrång?

Vilka är de olika typerna av system för upptäckt av intrång?

- Nätverksbaserat intrångsdetekteringssystem (NIDS) Nätverk av system för intrångsdetektering fungerar på nätverksnivå och övervakar trafik från alla enheter som går in och ut ur nätverket. ...

- Värdbaserat Intrusion Detection System (HIDS)

Vad är system för förebyggande av intrång?

Ett Intrusion Prevention System (IPS) är en nätverkssäkerhet / hotteknik som undersöker nätverkstrafikflöden för att upptäcka och förhindra utnyttjande av sårbarheter.

Hur implementerar du system för upptäckt av intrång?

Inbrottsdetekteringssystemet analyserar innehållet och informationen från rubriken på ett IP-paket och jämför denna information med signaturer från kända attacker. När informationen liknar eller är identisk med en känd attack, utfärdar systemet för intrångsdetektering en varning och utför den planerade åtgärden.

Är splunk en IPS?

Splunk. Splunk är en nätverkstrafikanalysator som har intrångsdetektering och IPS-funktioner.

Vad kallas ett system som är inställt för att attackera och övervaka inkräktare?

Ett intrångsdetekteringssystem (IDS) är utformat för att övervaka åtkomstpunkter, fientliga och aktiviteter. Dessa system utlöser vanligtvis händelser genom att hänvisa till nätverksaktivitet mot en attacksignaturdatabas eller genom att övervaka nätverksbeteende.

Hur identifierar en IPS-enhet attacken?

En IPS förhindrar attacker genom att släppa skadliga paket, blockera förolämpande IP-adresser och varna säkerhetspersonal för potentiella hot. Ett sådant system använder vanligtvis en redan existerande databas för signaturigenkänning och kan programmeras för att känna igen attacker baserat på trafik och beteendeavvikelser.

Vad är IDPS-detektionsmetoderna?

IDS- och IDPS-detektionsmetoder inkluderar: detektion av avvikelser, signaturdetektering och en nyare metod som heter stateful protocol analysis.

- Anomalidetektering fungerar med profiler av systemtjänster, resursanvändning och aktivitet. ...

- Signaturdetektering jämför aktivitet och beteende med signaturer från kända attacker.

Hur skiljer sig IDS från en brandvägg?

Även om de båda är relaterade till nätverkssäkerhet skiljer sig ett intrångsdetekteringssystem (IDS) från en brandvägg genom att en brandvägg letar utåt efter intrång för att hindra dem från att hända. Brandväggar begränsar åtkomsten mellan nätverk för att förhindra intrång och signalerar inte en attack inifrån nätverket.

Naneedigital

Naneedigital

![Ställ in en genväg för att ange din e-postadress [iOS]](https://naneedigital.com/storage/img/images_1/set_up_a_shortcut_to_enter_your_email_address_ios.png)