Olika sätt att säkra SSH-servern

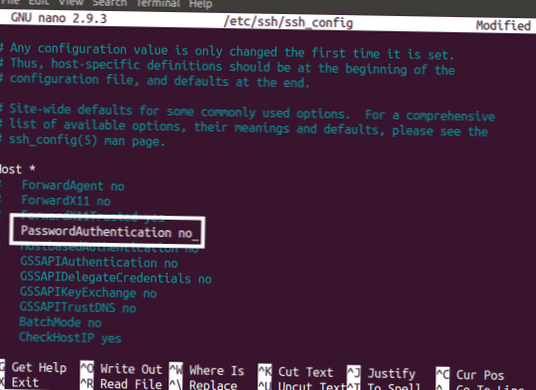

- Genom att ändra standard SSH-port.

- Använda starkt lösenord.

- Använda Public Key.

- Tillåter en enda IP att logga in.

- Inaktiverar tomt lösenord.

- Använda protokoll 2 för SSH-server.

- Genom att inaktivera vidarebefordran av X11.

- Ställa in en tomgångsgräns.

- Hur skyddar du en Linux-server?

- Hur säker är OpenSSH?

- Vilka SSH-kodningar är säkra?

- Hur skyddar jag min SSH-nyckel?

- Hur skyddar du en server?

- Hur du skyddar din Windows- och Linux-server?

- Kan SSH hackas?

- Är port 22 säker?

- Ska jag ändra min SSH-port?

- Hur vet jag om TLS 1.2 är aktiverat på Linux?

- Vad är chiffer i ssh?

- Vad är KEX i SSH?

Hur skyddar du en Linux-server?

10 säkerhetsmetoder för Linux-servrar

- Använd starka och unika lösenord. ...

- Skapa ett SSH-nyckelpar. ...

- Uppdatera din programvara regelbundet. ...

- Aktivera automatiska uppdateringar. ...

- Undvik onödig programvara. ...

- Inaktivera start från externa enheter. ...

- Stäng dolda öppna portar. ...

- Skanna loggfiler med Fail2ban.

Hur säker är OpenSSH?

Slutsats. OpenSSH är standarden för säker fjärråtkomst till * Unix-liknande servrar, som ersätter det okrypterade telnetprotokollet. SSH (och dess filöverföringsunderprotokoll SCP) säkerställer att anslutningen från din lokala dator till servern är krypterad och säker.

Vilka SSH-kodningar är säkra?

De goda. AES och ChaCha20 är de bästa kodarna som stöds för närvarande. AES är branschstandard och alla nyckelstorlekar (128, 192 och 256) stöds för närvarande med en mängd olika lägen (CTR, CBC och GCM). ChaCha20 är en modernare chiffer och är utformad med en mycket hög säkerhetsmarginal.

Hur skyddar jag min SSH-nyckel?

4 sätt att börja skydda dina SSH-nycklar

- Skapa en SSH-inventering. Du kan inte skydda något som du inte vet om. ...

- Identifiera sårbarheter i din SSH-miljö. Nästa steg till stark SSH-nyckelhantering är att skanna en inventering efter kända sårbarheter och problem. ...

- Åtgärda kända SSH-problem. ...

- Övervaka dina SSH-nycklar för ytterligare risker.

Hur skyddar du en server?

Säker serveranslutning

- Upprätta och använd en säker anslutning. ...

- Använd SSH Keys Authentication. ...

- Protokoll för säker filöverföring. ...

- Secure Sockets Layer Certificate. ...

- Använd privata nätverk och VPN. ...

- Övervaka inloggningsförsök. ...

- Hantera användare. ...

- Upprätta lösenordskrav.

Hur du skyddar din Windows- och Linux-server?

10 enkla sätt att säkra din Windows Server

- Installera endast nödvändiga OS-komponenter. ...

- Håll "Admin" -kontot säkert. ...

- Konfigurera användarkontopolicyer. ...

- Använd principen om "Minst privilegium" ...

- Inaktivera onödiga nätverksportar och tjänster. ...

- Aktivera Windows-brandväggen och antivirusprogrammet. ...

- Använd Windows BitLocker Drive Encryption.

Kan SSH hackas?

SSH är ett av de vanligaste protokollen som används i modern IT-infrastruktur, och på grund av detta kan det vara en värdefull attackvektor för hackare. Ett av de mest tillförlitliga sätten att få SSH-åtkomst till servrar är genom att tvinga autentiseringsuppgifter.

Är port 22 säker?

En SSH-server lyssnar som standard på TCP-port 22 (Transmission Control Protocol). ... Secure Shell ger stark autentisering och krypterad datakommunikation mellan två datorer som ansluter via ett öppet nätverk som Internet.

Ska jag ändra min SSH-port?

Byte av port stoppar bara automatiska attacker mot din SSH och vissa skriptkiddies. Om någon riktar sig mot dig kan de böta den nya SSH-porten. Fördelen är att den stoppar misslyckade inloggningsförsök i dina loggar.

Hur vet jag om TLS 1.2 är aktiverat på Linux?

Du bör använda openssl s_client, och det alternativ du letar efter är -tls1_2. Om du får certifikatkedjan och handskakningen vet du att systemet i fråga stöder TLS 1.2. Om du inte ser certifikatkedjan och något som liknar "handskakningsfel" vet du att det inte stöder TLS 1.2.

Vad är chiffer i ssh?

SSH kan konfigureras för att använda en mängd olika symmetriska chiffersystem, inklusive AES, Blowfish, 3DES, CAST128 och Arcfour. Servern och klienten kan båda välja en lista över deras stödda chiffror, ordnade efter önskemål.

Vad är KEX i SSH?

Kex-alg-kommandot specificerar vilka KEX-algoritmer i SSH-klientprofilen för SSH-krypteringsförhandling med en SFTP-server när DataPower Gateway fungerar som en SFTP-klient. En SSH-klientprofil är associerad med en SFTP-klientpolicy. ... För att ange flera algoritmer, kör det här kommandot för varje algoritm.

Naneedigital

Naneedigital

![MailTrack berättar när din e-post har levererats och läst [Chrome]](https://naneedigital.com/storage/img/images_1/mailtrack_tells_you_when_your_email_has_been_delivered_and_read_chrome.png)